بکاپ گیری از شبکه

بکاپ گیری از شبکه - بکاپ گیری از اطلاعات - انواع روش های بکاپ گیری از اطلاعات و شبکهبکاپ گیری از شبکه

بکاپ گیری از شبکه - بکاپ گیری از اطلاعات - انواع روش های بکاپ گیری از اطلاعات و شبکهانواع سرور

انواع سرور

شرکت Hewlett Packard Enterprise ، که معمولا از آن با عنوان HPE یاد می شود، یک شرکت آمریکاییِ چند ملیتی در زمینه ی IT می باشد . این کمپانی در اول نوامبر سال 2015 در پالو آلتوی آمریکا تاسیس شد . کمپانی هیولت پاکارد به عنوان یکی از بخش های حاصل از تفکیک شرکت HP به HP Inc و HPE می باشد که در زمینه تولیدات Enterprise فعالیت می کند. بنا براین می توان گفت که کمپانی HPE سازمانی است با تمرکز بر تجهیزات تجاری و حرفه ای . تمام تولیدات کمپانی HPE در چهار شاخه به شرح زیر قرار می گیرند:

سرورها ، ذخیره ساز ها ، تجهیزات شبکه ، مشاوره و پشتیبانی (شامل : خدمات ، نرم افزار و خدمات اقتصادی)

تقسیم شدن شرکت HP به این منظور بود که شرکت هیولت پاکارد نام خود را به HP تغییر دهد و شرکت (Hewlett Packard Enterprise (HPE به عنوان یک شرکت تازه تاسیس از آن استخراج شود. کمپانی HP،که فعالیت های خود را در زمینه کامپیوترهای شخصی و چاپگرها ادامه داد و ادامه می دهد ، لوگو و نشانه قدیمی خود را حفظ کرد . در حالی که کمپانی تازه تاسیس شده تحت نماد تجاری جدید HPE فعالیت می کند. شایان ذکر است که درآمد HPE در سال 2015 اندکی کمتر از کمپانی قدیمی HP بود.

از جمله مهم ترین قدم هایی که کمپانی HPE در زمینه ذخیره ساز ها برداشت به اختیار گرفتن کمپانی 3PAR در سال 2010 بود .این کمپانی در زمینه تولید استوریج و محصولات مربوط به ذخیره سازی اطلاعات فعالیت گسترده ای داشت و جز برندهای مطرح بود.

انواع سرور HP

از جمله انواع سرور هایی که در این کمپانی تولید می شوند می توان به موارد زیر اشاره کرد :

- (Rack Servers (DL – سرور های رک مونت HP

- (Tower Servers (ML – سرور های ایستاده HP

- (Blade System (BL – سرور های تیغه ای HP

- Integrated Systems

- Apollo Servers

هر کدام از موارد فوق برحسب نیاز و تقاضایی که شبکه سازمان تقبل کند ، می توانند مفید واقع شوند . لازم به ذکر است که سرور های ML ، DL و BL از خانواده سرورهای Proliant کمپانی HPE می باشند.

سوالی که پیش می آید این است که با توجه به اینکه کمپانی های دیگری در زمینه تولید سرور فعالیت دارند ، کدام برند بیشتر مورد قبول سازمان های واقع در ایران می باشد؟

همانطور که می دانید امروزه سرورهای HPE در نسل های مختلف جزء لاینفکی از زیرساخت مراکز دولتی و خصوصی کشور عزیزمان ایران را تشکیل می دهند. این سرورها با توجه به سهولت استفاده از آنها ، کارایی بالا، قیمت پایین و خدمات پس از فروش متنوع در کشورمان از جایگاه ویژه ای برخوردار می باشند. همچنین باید این نکته را نیز در نظر داشت که این کمپانی در تولید سرورهای خود توانسته است با ایجاد تنوع در محصول نیازهای مربوطه را در رده های مختلف از شبکه های کوچک تا مراکز داده به شکل کاملی پوشش دهد.

متخصصین ما آمادهاند تا در صورت لزوم با حضور در سازمان ضمن تحلیل دقیق نیازهایتان و با در نظر گرفتن محدودیتهای مالی ، بهینهترین راهکار را در خصوص انتخاب سرور HP به شما معرفی نمایند . علاوه بر این می توانید از کارشناسان ما در خصوص قیمت سرور HP در مدل های مختلف و نیز انواع سرور HP ، مشاوره لازم را دریافت کنید .

منبع : فاراد سیستم

معرفی VMware Horizon Suite

Horizon، پلتفرمی برای مجازی سازی دسکتاپ

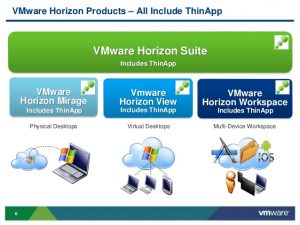

VMware محصولات گوناگونی از Horizon را عرضه کرده است که همه این محصولات برای ارائه خدمات به کاربران در یک مجموعه واحد به نام VMware Horizon Suite قرار می گیرند. ادمین با استفاده از مجموعه Horizon می تواند دسکتاپ ها، اپلیکیشن ها و داده را در سراسر انواع endpoint ها توزیع کند و پاسخگوی تقاضای کاربران برای دسترسی به فایل ها و داده ها در انواع دستگاه ها و در محیط خانه، اداره و … باشد. این مجموعه شامل راهکارهای Horizon View، Horizon Mirage و Horizon Workspace می شود و از قابلیت های زیر پشتیبانی می کند:

- اپلیکیشن ها و دسکتاپ های مجازی

- مدیریت لایه بندی شده ی windows image به همراه مدیریت متمرکز، بازیابی و پشتیبان گیری

- به اشتراک گذاری فایل

- مدیریت فضای کاری متغیر

- Application catalog and management

- مدیریت متمرکز مبتنی بر policy

VMware Horizon View

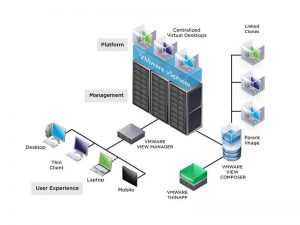

Horizon View یک راهکارِ مجازی سازی دسکتاپ برای تسهیل مدیریت IT، افزایش امنیت و کنترل دسترسی بر کاربرنهایی است که هزینه ها را نیز کاهش می دهد. با استفاده از Horizon View، مدیر شبکه می تواند مدیریت هزاران دسکتاپ را اتوماتیک و ساده سازی کند و از طریق واحد مرکزی با اطمینان دسکتاپ را به عنوان یک سرویس به کاربران تحویل دهد.

مهمترین بخش در Horizon view واسط اتصال یا همان View Manager است که کاربران را به دسکتاپ های مجازی موجودشان در دیتاسنتر متصل می کند. همچنین View شامل پروتکل نمایش از راه دور PCoIP است که جهت ارائه بهترین تجربه کاربری ممکن ، تحت ارتباطات LAN یا WAN استفاده می شود. در نتیجه به کاربر یک دسکتاپ شخصی قدرتمند برای دسترسی به داده، اپلیکیشن ها، ارتباطات یکپارچه (صوت، تصویر و ..) و گرافیک 3D تعلق می گیرد.

علاوه بر موارد ذکر شده، Horizon View شامل ThinApp برای مجازی سازی اپلیکیشن و Composer (برای اینکه به سرعت image های دسکتاپ را از طریق یک golden image ایجاد کند) می شود. کاربران از طریق چندین روش می توانند به دسکتاپ های مجازی خود متصل شوند که شامل View software client بر روی لپتاپ، View iPad یا Android client، مرورگر وب یا یک دستگاه thin-client می شود.

برخی از مولفه های اصلی در Horizon View عبارتند از:

- View Connection Server – یک سرویس نرم افزاری است که از طریق احراز هویت و سپس هدایت درخواست های ورودی کاربر به دسکتاپ مجازی، دسکتاپ فیزیکی یا سرور ترمینال مناسب به عنوان واسطی برای اتصال کلاینت عمل می کند.

- View Agent – سرویسینرم افزاری است که بر روی همه ماشین های مجازی مهمان، سیستم های فیزیکی یا سرورهای ترمینال نصب می شود تا بتوانند توسط View مدیریت شوند.

- View Client – اپلیکیشنی نرم افزاری است که با View Connection Server ارتباط برقرار می کند تا به کاربران اجازه اتصال به دسکتاپ ها را بدهد.

- View Client with Local Mode – نسخه ای از View Client است که جهت پشتیبانی از ویژگی local desktop ارائه شده است و به کاربران اجازه دانلود ماشین های مجازی و استفاده از آنها بر روی سیستم های محلی خود را می دهد.

- View Administrator – یک اپلیکیشن وب است که اجازه کانفیگ View Connection Server ، استقرار و مدیریت دسکتاپ ها، کنترل احراز هویت کاربر، راه اندازی و ارزیابی رویدادهای سیستم و اجرای فعالیت های تحلیلی را می دهد.

- vCenter Server – سروری است که به عنوان administrator مرکزی برای هاست های ESX/ESXi عمل می کند. vCenter Server بخشی مرکزی را برای کانفیگ، اصلاح و مدیریت ماشین های مجازی موجود در دیتاسنتر فراهم می کند.

- View Composer – سرویسی نرم افزاری است که بر روی vCenter server نصب می شود تا View بتواند به سرعت چندین دسکتاپ linked-clone را از یک Base Image واحد در شبکه مستقر نماید.

- View Transfer Server – یک سرویس نرم افزاری است که انتقال داده میان دیتاسنتر و دسکتاپ های View را مدیریت و تسهیل می کند. برای پشتیبانی از دسکتاپ هایی که View Client with Local Mode را اجرا می کنند، View Transfer Server مورد نیاز است.

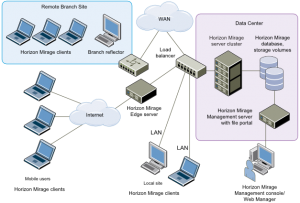

VMware Horizon Mirage

کمپانی VMware راهکار Mirage را در سال 2012 از شرکت Wanova خریداری نمود و در مجموعه VMware Horizon Suite قرار داد. Mirage راهکاری منحصر به فرد برای مدیریت متمرکز دسکتاپ های فیزیکی یا مجازی، لپ تاپها و یا دستگاه های شخصی مورد استفاده در محیط کار است. هنگامی که Mirage بر روی یک windows PC نصب شده باشد، کپی کاملی را از آن Windows بر روی دیتاسنتر قرار می دهد و آنها را با یکدیگر همگام نگاه میدارد. این همگام سازی شامل تغییراتی از جانب کاربر نهایی در windows می شود که بر روی دیتاسنتر بارگذاری می شوند. همچنین شامل تغییراتی از جانب مدیر شبکه در رابطه با IT است که دانلود شده و به طور مستقیم بر روی windows PC کاربر اعمال می شود. Mirage توانایی مدیریت مرکزی image های دسکتاپ ها را دارد در حالی که مجوز مدیریت محیط local کاربر را به خود کاربرنهایی نیز می دهد.

Mirage می تواند PC را به لایه هایی مجزا تقسیم کند که به طور مستقل مدیریت می شوند: لایه Base Image، یک لایه شامل اپلیکیشن هایی نصب شده توسط کاربر و اطلاعات ماشین همچون machine ID و یک لایه شامل داده و فایل های شخصی کاربر.

در این روش، مدیر IT می تواند یک read-only Base Image ایجاد کند که معمولا شامل سیستم عامل (OS) و اپلیکیشن های اصلی همچون Microsoft Office و راهکارهای آنتی ویروسی می شود که به صورت مرکزی مدیریت می شوند. این Base Image می تواند بر روی کپی ذخیره شده از هر PC مستقر شود و سپس با نقطه نهایی هماهنگ شود. به دلیل لایه بندی، Image می تواند patch، بروزرسانی و re-synchronized شود، بدون اینکه اپلیکیشن های نصب شده توسط کاربر یا داده را بازنویسی کند. این ویژگی منجر به بهینه سازی در عملیات شبکه خواهند شد و موارد استفاده زیر را خواهد داشت:

- مدیریت Image واحد – ادمین می تواند یک Image اصلی را مدیریت کند و آن را با هزاران نقطه نهایی

(endpiont) همگام سازد. - مهاجرت سخت افزاری – با جایگزین کردن Base Image مرتبط با PC یک کاربر نهایی، دسکتاپ کاربر از جمله اپلیکیشن ها، داده و تنظیمات شخصی می تواند به سخت افزار جدید از جمله سخت افزاری از سازنده ای دیگر منتقل شود. این فرآیند را می توان به عنوان بخشی از یک فرآیند مهاجرت سخت افزاری یا برای جایگزینی یک PC دچار خرابی، یا دزدیده شده استفاده نمود.

- اصلاح ریموت اپلیکیشن های آسیب دیده – با اجرای یک Base image ، ادمین می تواند با ریموت زدن به کپی اصلی موجود در دیتاسنتر، مشکلات اپلیکیشن های اصلی یا OS را اصلاح کند.

- مهاجرت محلی از ویندوز Win xP به Win 7 – با جایگزین کردن Base Image مرتبط با PC یک کاربر نهایی، دسکتاپ کاربر از جمله داده و تنظیمات شخصی می تواند تحت شبکه و بدون زیرساخت اضافی از Win XP به Win 7 منتقل شود

برخی از مولفه های موجود در VMware Mirage عبارتند از:

- Mirage Client – فایلی قابل اجرا بر روی client endpoint است و به یک Mirage server یا به load balanced Mirage servers برای واکشی بروزرسانی ها از دسکتاپ مجازی مرکزی، متصل می شود.

- Mirage Management Server – یک کنسول اجرایی است که Mirage Server Cluster را کنترل و مدیریت می کند

- Mirage Server – در دیتاسنتر قرار می گیرد و عملکرد اصلی آن همگام سازی کلاینت ها با دسکتاپ مجازی مرکزی است. همچنین در برابر تحویل لایه Base ، لایه اپلیکیشن و دسکتاپ مجازی مرکزی به کلاینت ها مسئول است و آنها را بر روی کلاینت یکپارچه می کند.

- Mirage Management Console – یک GUI است که برای نگهداری، مدیریت و نظارت بر endpoint های نصب شده استفاده می شود. ادمین می تواند Mirage client ها، لایه های Base و لایه های اپلیکیشن را کانفیگ کند. همچنین با استفاده از Management console می تواند بر روی دسکتاپ مجازی مرکزی تغییرات را اعمال نماید.

- Centralized Virtual Desktop – محتوای کامل هر PC است. این داده به Mirage Server منتقل می شود و در آنجا ذخیره می گردد. از دسکتاپ مجازی مرکزی برای مدیریت، بروزرسانی، patch، پشتیبان گیری، عیب یابی، بازیابی و ارزیابی دسکتاپ در دیتاسنتر استفاده می شود.

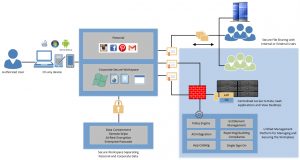

VMware Horizon Workspace

یک نرم افزار مدیریت اینترپرایز است که واسط مرکزی واحدی را جهت دسترسی ایمن فراهم می کند. شما در هر زمان و از هر مکانی می توانید از طریق لپتاپ خود، کامپیوترهای خانگی و دستگاه های موبایل android یا ios به اپلیکیشن ها، دسکتاپ ها، فایل ها و سرویسهای وب کمپانی دسترسی یابید

مدیران شبکه از طریق پلتفرم مدیریت مبتنی بر وب می توانند مجموعه ای customize از دسترسی به اپلیکیشن و داده را برای کاربران فراهم کنند که شامل تنظیمات security policy و مجوز استفاده از اپلیکیشن ها می شود. سازمان ها می توانند به سادگی دستگاه های جدید، کاربران جدید یا اپلیکیشن های جدید را برای یک گروه از کاربران بدون نیاز به کانفیگ دوباره دستگاه ها یا endpoint ها اضافه کنند.

برخی از مولفه های اصلی در Horizon Workspace عبارتند از:

- Workspace Configurator – یک کنسول مدیریتی و واسط کاربری تحت web است که برای مدیریت مرکزی SSL همچنین تنظیمات شبکه، Gateway، vCenter و SMTP در Horizon vApp استفاده می شود.

- Workspace Manager – یک واسط اجرایی تحت وب است که کانفیگ application catalog، user entitlement management و system reporting را ممکن می سازد.

- Workspace Data – به عنوان یک datastore برای فایل های کاربر عمل می کند. سیاست های به اشتراک گذاری فایل ها را کنترل و سرویس های نمایش فایل را فراهم می کند.

- Workspace Connector – قابلیت هایی را برای احراز هویت کاربر local و پیوست Active Directory و سرویس های همگام سازی فراهم می کند. ThinApp catalog loading و View pool synchronization از دیگر خدماتی است که ارائه می دهد.

- Workspace Gateway – به عنوان یک namespace واحد برای همه تعاملات Workspace عمل می کند و دامنه ای برای دسترسی به Worspace ایجاد می کند. همچنین به عنوان بخشی مرکزی برای تجمیع همه اتصالات کلاینت است و ترافیک کلاینت را به مقصد درست مسیریابی می کند.

بکاپ گیری از اطلاعات

بکاپ گیری از اطلاعات

یکی از اساسی ترین مسایل برای فهم پشتیبان گیری (backup) و بازیابی (recovery) ، مفهومِ سطوح backup است و اینکه هر یک از این سطوح چه معنایی دارند.

فقدانِ درک صحیح از اینکه این سطوح چه هستند و چگونه به کار گرفته می شوند، منجر شده است که سازمان ها تجربه ناخوشایندی از پهنای باند و فضای ذخیره سازی به هدر رفته ای داشته باشند که جهت از دست نرفتن داده های مهم در بکاپ گیری از اطلاعات به آنها تحمیل می شود. همچنین درک این مفاهیم به هنگام انتخاب محصولات یا خدمات حفاظت از اطلاعات بسیار ضروری است.

Full backup

پشتیبان گیریِ کامل، شامل همه داده های کل سیستم می شود. بکاپ کامل از Windows system ، باید کپی هر یک از فایل ها بر روی هر درایو از ماشین یا VM را در برگیرد.

تنها چیزی که در پشتیبان گیری کامل حذف می شود، فایل هایی هستند که از طریق پیکربندی مستثنا می شوند. به طور مثال، اکثر ادمین های سیستم تصمیم می گیرند که دایرکتوری هایی را که در طول بازگردانی ارزشی ندارند (به طور مثال، /boot یا /dev) یا دایرکتوری های شامل فایل های موقتی (به طور مثال، C:\Windows\TEMP در ویندوز، یا /tmp در لینوکس) حذف شوند.

در مورد اینکه فرآیند بکاپ گیری از اطلاعات شامل چه فایل هایی باید شود، دو رویکرد وجود دارد: از همه چیز بکاپ بگیرید و چیزهایی را که می دانید به آنها نیاز ندارید را حذف کنید، یا اینکه تنها چیزی را که می خواهید از آن بکاپ بگیرید، انتخاب کنید. اولین رویکرد گزینه ای امن تر است و رویکرد دوم نیز منجر به صرفه جویی در فضای سیستم بکاپ گیری از اطلاعات شما خواهد شد. برخی معتقدند که بکاپ گیری از فایل های اپلیکیشن همچون دایرکتوری های شامل SQL Server یا Oracle ، بیهوده است و به سادگی در طول فرآیند بازگردانی، اپلیکیشن را دوباره بارگذاری می کنند. مشکل رویکرد اخیر این است که احتمال دارد شخصی داده ای ارزشمند را در یک دایرکتوری قرار دهد که برای پشتیبان گیری انتخاب نشده است. به فرض اگر شما تنها دایرکتوریِ home/ یا D:\Data را برای پشتیبان گیری برگزینید، چگونه سیستمِ بکاپ تشخیص خواهد داد که شخصی اطلاعاتی مهم را در دیگر دایرکتورها ذخیره کرده است؟ به همین دلیل، با وجود اینکه رویکرد اول فضای زیادتری را اشغال می کند، پشتیبان گیری از همه چیز روشی امن تر می باشد و تنها فایلهایی که نیازی ندارید، حذف می شوند. البته اگر شما یک محیطِ به شدت کنترل شده داشته باشید که در آن همه داده ها در مکانی مشخص بارگذاری شده باشند و راهکار هماهنگ شده ی مناسبی برای جابجایی سیستم عامل و اپلیکیشن ها در فرآیند بازگردانی داشته باشید، استفاده از راهکار دوم برایتان موثر خواهد بود.

از آنجایی که حجم عظیمی از داده ها باید کپی شوند، در این فرآیند زمان بسیاری صرف خواهد شد (در مقایسه با انواع دیگر از روش های بکاپ گیری از اطلاعات ، این روش 10 برابر زمان بیشتری را صرف می کند). در نتیجه در هر نوبتِ پشتیبان گیری، بارکاری قابل ملاحظه ای به شبکه تحمیل می شود و با عملیات روتینِ شبکه شما تداخل پیدا می کند. همچنین بکاپ گیری از اطلاعات به طور کامل حجم بالایی از فضای ذخیره سازی را نیز اشغال می کند.

به همین دلیل است که بکاپ گیری از اطلاعات به طور کامل تنها به صورت دوره ای گرفته خواهد شد و آن را با انواع دیگر بکاپ ترکیب می کنند.

فواید بکاپ گیری از اطلاعات به طور کامل:

- ریکاوری سریعِ داده ها به هنگام رخدادِ یک disaster

- مدیریت بهتر ذخیره سازی، از آنجایی که تمام مجموعه داده ها در یک فایل بکاپِ واحد ذخیره می شوند

معایب بکاپ گیری از اطلاعات به طور کامل:

با وجود اینکه بکاپ گیری از اطلاعات به طور کامل، مزیت های بالا را برای شما به ارمغان می آورد اما شامل نقاط ضعف بسیاری نیز هست:

- اجرای بکاپِ کامل، زمان بسیاری زیادی را به خود اختصاص می دهد

- شما نیاز به یک ذخیره ساز با ظرفیت بسیار بالا خواهید داشت تا بتواند همه بکاپ های شما را دربر گیرد

- از آنجایی که هر فایلِ full backup شامل کل مجموعه داده های شماست (که اغلب محرمانه هستند)، اگر این داده ها به دسترسی شخصی فاقدِ صلاحیت برسند، کسب و کار شما دچار مخاطره می شود. هر چند اگر راهکار بکاپِ شما از ویژگی data protection پشتیبانی نماید، می توان از این خطرات پیشگیری نمود.

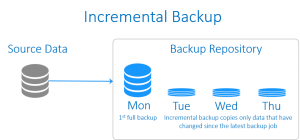

incremental backup (بکاپ افزایشی)

بکاپِ افزایشی معمولا از داده هایی پشتیبان می گیرد که از زمان آخرین بکاپِ گرفته شده (هر نوعی از بکاپ که باشد)، تغییری روی آنها صورت گرفته باشد. گرفتن یک بکاپِ کاملِ اولیه از پیش شرط های ایجادِ بکاپِ افزایشی است. و بسته به سیاست های ذخیره سازیِ بکاپ، پس از یک دوره زمانی معین به یک full backup جدید برای تکرار این سیکل نیاز است.

برخی از این نوع بکاپ ها، بکاپ های file-based هستند به این معنا که از همه فایلهایی که نسبت به آخرین زمان بکاپ تغییر کرده باشند، بکاپ تهیه می شود. در حالی که ما به روش های مختلف می کوشیم تا تاثیر I/O ناشی از بکاپها بر روی سرور (به خصوص به هنگام پشتیبان گیری از VM ها) را کاهش دهیم، در این شیوه بکاپ گیری از اطلاعات با چالشی در این مورد مواجه خواهیم شد. چرا که پشتیبان گیری از یک فایل 10GB که تنها 1 MB از آن تغییر کرده است، چندان کارآمد نیست.

به دلیل ناکارآمدی در شیوه file-based، اکثر کمپانی ها به سمت بکاپ افزایشیِ block-based رفته اند که در آن تنها از بلاک های تغییر یافته، بکاپ گرفته می شود. رایجترین روش برای انجام آن هنگامی است که از محصولات نرم افزاری بکاپ تهیه می شود، به طور مثال از VMware یا Hyper-V با استفاده از API هر یک از آنها، می توان پشتیبان تهیه نمود. هر App یک API مناسب خود را اعلام می کند که بکاپ افزایشیِ block-based را انجام می دهد.

بکاپ افزایشی از سرعت بالایی برخوردار است و در مقایسه با full backup، به فضای ذخیره سازیِ بسیار کمتری نیاز دارد. اما از آنجایی که در این شیوه به بازگردانیِ آخرین بکاپِ کامل و علاوه بر آن کل زنجیره بکاپ های افزایشی نیاز است، فرآیند ریکاوریِ آن مدت زمان بیشتری به طول می انجامد. اگر یکی از بکاپ های افزایشی در این زنجیره بکاپ از دست برود یا صدمه ببیند، ریکاوری کامل آن غیر ممکن خواهد شد.

فواید بکاپ افزایشی:

- از آنجایی که تنها از داده های افزوده شده بکاپ تهیه می شود، فرآیند بکاپ گیری از اطلاعات سرعت بسیار بالایی دارد

- به فضای ذخیره سازی کمتری نیاز است

- هر کدام از این بکاپ های افزایشی یک نقطه بازیابی مجزا هستند

معایب بکاپ افزایشی:

- هنگامی که شما نیاز داشته باشید، هم بکاپ کامل و هم همه ی بکاپ های افزایشی متوالی را بازگردانید، سرعت بازگردانیِ کامل داده ها پایین است

- بازگردانیِ موفق داده ها به عدم نقص در تمامیِ بکاپ های افزایشی موجود در زنجیره وابسته است

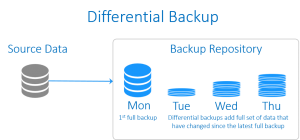

Differential backup (بکاپ تفاضلی)

Differential backup راهکاری بینابینِ بکاپ افزایشی و بکاپ کامل است. همچون بکاپ افزایشی، در اینجا نیز نقطه آغاز بکاپ گیری از اطلاعات وجود یک بکاپ کامل اولیه است. سپس از همه داده ها که از زمان آخرین بکاپ کامل (full backup) تغییر کرده باشند، بکاپ گرفته می شود. در مقایسه با بکاپ های افزایشی، differential backup اکثر داده هایی که در بکاپ های اخیر تغییر کرده اند را ذخیره نمی کند، تنها داده هایی ذخیره می شوند که نسبت به بکاپ کامل اولیه تغییر کرده اند. بنابراین بکاپ کامل، نقطه مبنا برای بکاپ گیری متوالی است. در نتیجه بکاپ differential در مقایسه با بکاپ افزایشی، سرعت بازگردانی داده را افزایش می دهد چرا که تنها به دو قطعه بکاپ اولیه و آخرین بکاپِ differential نیاز است. این نوع از بکاپ گیری از اطلاعات در زمان استفاده از درایوهای tape رواج بسیاری داشت، چرا که تعداد tape های مورد نیاز برای بازگردانی را کاهش می داد. بازگردانی (restore) نیاز به آخرین بکاپ کامل در کنار آخرین differential backup و incremental backup دارد.

ویژگی ها

از لحاظِ سرعتِ پشتیبان گیری/بازگردانی، بکاپ differential به عنوانِ راهکاری است که در میانِ دو راهکار بکاپِ کامل و بکاپ افزایشی قرار می گیرد:

- عملیات بکاپ گیری از اطلاعات در آن کندتر از بکاپ افزایشی اما سریعتر از بکاپ کامل است

- عملیات بازگردانیِ آن، آهسته تر از بکاپ کامل اما سریع تر از بکاپ افزایشی است

فضای ذخیره سازی لازم برای بکاپِ differential، حداقل در یک دوره مشخص، کمتر از فضای لازم برای بکاپِ کامل و بیشتر از فضای مورد نیاز برای بکاپ افزایشی است.

Mirror backup

این راهکار مشابه با بکاپ گیری از اطلاعات به طور کامل است. این نوع بکاپ گیری از اطلاعات، کپی دقیقی از مجموعه داده ها ایجاد می کند با این تفاوت که بدون ردیابیِ نسخه های مختلفِ فایل ها، تنها آخرین نسخه از داده در بکاپ ذخیره می شود.

بکاپِ Mirror ، فرآیند ایجاد کپی مستقیمی از فایل ها و فولدرهای انتخاب شده، در زمانی معین است. از آنجایی که فایل ها و فولدرها بدون هیچ گونه فشرده سازی در مقصد کپی می شود، سریع ترین انواع روش های بکاپ گیری از اطلاعات است. با وجود سرعت افزایش یافته در آن، نقاط ضعفی را نیز به همراه خواهد داشت: به فضای ذخیره سازی وسیعتری نیاز دارد و نمی تواند از طریق رمز عبور محافظت شود.

در این نوع از بکاپ گیری، هنگامی که فایل های بی کاربرد حذف می شوند، از روی بکاپِ mirror نیز حذف خواهند شد. بسیاری از خدماتِ بکاپ ، بکاپِ mirror را با حداقل 30 روز فرصت برای حذف پیشنهاد می کنند. به این معناست که به هنگام حذف یک فایل از منبع، آن فایل حداقل 30 روز بر روی storage server نگهداری می شود.

ویژگی ها

امتیازی که بکاپِ mirror در اختیار شما می گذارد، بکاپی درست است که شامل فایل های منسوخ شده و قدیمی نمی شود.

و اما معایب آن زمانی خود را نشان خواهد داد که فایل ها به صورت تصادفی یا به واسطه ویروس ها از منبع حذف شده باشند.

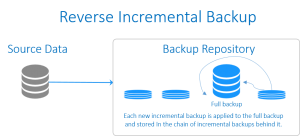

Reverse Incremental Backup (بکاپ افزایشی معکوس)

در این نوع بکاپ گیری از اطلاعات نیز برای شروع به یک بکاپ کامل اولیه نیاز است. پس از ایجاد بکاپِ کامل اولیه، هر بکاپ افزایشیِ موفق تغییرات را به نسخه پیشین اعمال می کند که در نتیجه آن در هر زمان یک بکاپ کاملِ جدید (به صورت مصنوعی) ایجاد می شود. در حالی که کماکان توانایی بازگشت به نسخه های پیشین وجود دارد. هر یک از بکاپ های افزایشیِ اعمال شده به بکاپ کامل، نیز ذخیره می شوند که در زنجیره ای از بکاپ ها، به طور مستمر در پشت سرِ بکاپ کاملِ به روز شده، در جریان هستند.

امتیاز اصلی در این نوع از بکاپ گیری فرآیند بازیابی کارآمدترِ آن است، چرا که بخش زیادی از جدیدترین نسخه های داده به بکاپ کامل اولیه اضافه می شود و نیازی ندارید بکاپ های افزایشی را در طول بازیابی بکار ببندید. در گیف زیر فرآیند اجرای این نوع بکاپ نشان داده شده است.

Smart backup (بکاپ هوشمند)

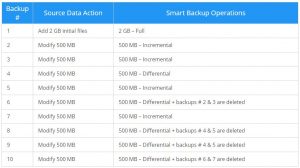

بکاپ هوشمند، ترکیبی از بکاپ های کامل، افزایشی و تفاضلی است. بسته به هدفی که در بکاپ گیری از اطلاعات در نظر دارید و همچنین فضای ذخیره سازیِ در دسترس، بکاپ هوشمند می تواند راهکاری کارآمد را ارائه دهد. جدول زیر ایده ای در رابطه با چگونگی کارکرد این نوع بکاپ، در اختیار شما می گذارد.

با استفاده از بکاپ هوشمند، همیشه می توانید تضمین نمایید که فضای ذخیره سازیِ کافی برای بکاپ های خود در اختیار دارید.

Continuous Data Protection (محافظت مستمر از داده)

بر خلاف بکاپ های دیگر که به صورت دوره ای انجام می شوند، CDP از هر تغییری در مجموعه داده های منبع log تهیه می کند که از سویی مشابه با بکاپِ mirror است. اختلاف CDP با mirror در این است که log مربوط به تغییرات برای بازیابیِ نسخه های قدیمی تر از داده می تواند بازیابی شود.

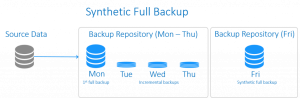

Synthetic Full Backup (بکاپ کامل ساختگی)

این نوع از بکاپ شباهت های بسیاری با بکاپ افزایشی معکوس دارد. اختلافِ آنها در چگونگی مدیریت داده هاست. بکاپ کامل مصنوعی با اجرای بکاپ کاملِ مرسوم آغاز می شود که در ادامه مجموعه ای از بکاپ ها افزایشی را در پی دارد. در زمانی معین، بکاپ های افزایشی هماهنگ می شوند و به بکاپ کاملِ موجود اعمال می شوند تا بکاپ کاملی را به طور مصنوعی و به عنوان یک نقطه شروعِ جدید ایجاد نمایند.

بکاپ کاملِ ساختگی، تمامی امتیازات یک بکاپ کامل را دارد، در حالی که زمان و فضای ذخیره سازیِ کمتری را صرف می کند.

از جمله مزایای بهره وری از بکاپ کامل ساختگی عبارتند از:

- عملیات بازیابی و بکاپ گیریِ سریع

- مدیریتِ بهترِ ذخیره ساز

- نیاز کمتر به فضای ذخیره سازی

- یارهای کاریِ کمتر در شبکه

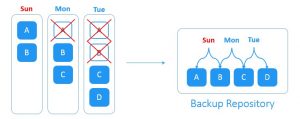

Forever-Incremental Backup

این راهکار با بکاپ افزایشی عادی متفاوت است. همچون اکثر راهکارهای پیشین برای شروع به یک بکاپ کامل اولیه به عنوان یک نقطه مرجع برای ردگیری تغییرات نیاز دارد. از آن لحظه، تنها بکاپ های افزایشی بدون هیچ گونه بکاپ کاملِ دوره ای ایجاد می شوند.

فرض کنید که شما بکاپ کامل را در روز شنبه ایجاد کردید. با شروع روز بعد، بکاپ های افزایشی به صورت روزانه ایجاد می شوند. در روز یکشنبه دو بلوک جدیدِ A و B در مجموعه داده های منبع ایجاد شده اند. در روز دوشنبه بلوک A حذف و بلوکِ جدید C بر روی منبع ایجاد شده است. در روز سه شنبه بلوک B حذف و بلوک جدید D ایجاد شده است. سیستمِ forever-incremental backup تمامیِ تغییرات روزانه را پیگیری می کند. حذف بلوک های داده تکراری تا فضای ذخیره سازی مورد نیاز برای بکاپ را کاهش دهد.

یا توجه به سیاست های ویژه در زمینه نگهداری بکاپ ها، پس از ایجادِ مجموعه ای از بکاپ های افزایشی، نقاط بکاپ گیری و بازیابیِ منقضی شده حذف می شوند تا فضای ذخیره سازیِ اشغال شده در backup repository آزاد شود.

امتیازاتی که روش بکاپ گیریِ forever-incremental نصیب شما خواهد کرد نیز مشابه با روشِ بکاپ کامل ساختگی است.

جمع بندی

در حقیقت راهکار بکاپ گیری از اطلاعات خوب یا بد وجود ندارد. باید در نظر بگیرید که چه نوعی از بکاپ گیری برای شما بهترین است و نیازهای ویژه ی سازمانِ شما را بر مبنای سیاست های محافظت از داده، ذخیره سازِ موجود، منابع، پهنای باند شبکه، نواحی داده ای مهم و …. برآورده می سازد.

توجه: برای وضوح تصاویر بر روی آن ها کلیک کنید.

منبع : Faradsys.com

Hyper-V Architecture

Hyper-V Architecture

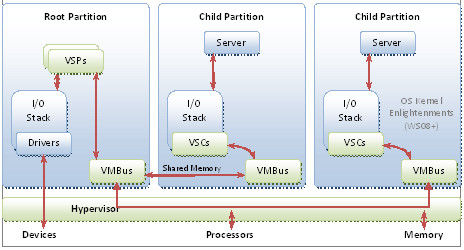

Hyper-V features a Type 1 hypervisor-based architecture. The hypervisor virtualizes processors and memory and provides mechanisms for the virtualization stack in the root partition to manage child partitions (virtual machines) and expose services such as I/O devices to the virtual machines.

The root partition owns and has direct access to the physical I/O devices. The virtualization stack in the root partition provides a memory manager for virtual machines, management APIs, and virtualized I/O devices. It also implements emulated devices such as the integrated device electronics (IDE) disk controller and PS/2 input device port, and it supports Hyper-V-specific synthetic devices for increased performance and reduced overhead.

The Hyper-V-specific I/O architecture consists of virtualization service providers (VSPs) in the root partition and virtualization service clients (VSCs) in the child partition. Each service is exposed as a device over VMBus, which acts as an I/O bus and enables high-performance communication between virtual machines that use mechanisms such as shared memory. The guest operating system’s Plug and Play manager enumerates these devices, including VMBus, and loads the appropriate device drivers (virtual service clients). Services other than I/O are also exposed through this architecture.

Starting with Windows Server 2008, the operating system features enlightenments to optimize its behavior when it is running in virtual machines. The benefits include reducing the cost of memory virtualization, improving multicore scalability, and decreasing the background CPU usage of the guest operating system.

The following sections suggest best practices that yield increased performance on servers running Hyper-V role.

source: microsoft.com

پروتکل HSRP چیست

در یک شبکه lan، اگر تمامی بسته ها به مقصد سگمنت های دیگر شبکه توسط روتری یکسان فرستاده شوند، هنگامی که gateway از کار بیافتد، همه ی هاست هایی که از آن روتر به عنوان next-hop پیش فرض استفاده می کنند در برقراری ارتباط با شبکه های خارجی موفق نخواهند بود. برای رفع این مشکل، سیسکو پروتکل اختصاصی HSRP را ارائه داده است که برای gateway ها در یک lan ، افزونگی ایجاد می کند تا قابلیت اطمینان شبکه را افزایش دهد.

پروتکل HSRP چیست ؟

یکی از راه های دستیابی به uptime نزدیک به 100 درصد در شبکه، استفاده از پروتکل HSRP است که افزونگی را در شبکه های IP ، ارائه می دهد. HSRP تضمین خواهد کرد که به هنگام ایجاد خطا در دستگاه ها یا مدارهای دسترسی که در لبه (edge) شبکه قرار دارند، ترافیک های کاربر بلافاصله به بیرون شبکه ارسال شوند.

با به اشتراک گذاشتن یک آدرس IP و آدرس MAC (لایه 2) میان دو یا تعدادی بیشتری از روترها، آنها می توانند به عنوان یک روتر مجازیِ واحد (virtual router) عمل نمایند. روترهای عضو در این گروه، به طور مستمر برای رصد وضعیت روترهای دیگر پیام هایی را با یکدیگر مبادله می نمایند. در نتیجه هر روتر مسئولیت مسیریابی روتری دیگر را نیز بر عهده خواهد گرفت. و بر پایه این پروتکل، هاست ها می توانند بسته های IP را به آدرس MAC و IP پایداری ارسال نمایند.

مکانیزم های پویا برای تشخیص روتر

در ادامه مکانیزم های موجود برای تشخیص روتر توسط هاست تشریح می شود. بسیاری از این مکانیزم ها منجر به تاب آوری (resiliency) بیشترِ شبکه نمی شوند. این مسئله به این معنا می تواند باشد که در ابتدا برای پروتکل ها قابلیت تاب آوریِ شبکه در نظر گرفته نمی شد یا اینکه اجرای پروتکل برای هر هاست از شبکه ممکن نبود. باید این را در نظر داشته باشید که بسیاری از هاست ها، تنها مجوز تنظیمِ default gateway را به شما می دهند.

Proxy Address Resolution Protocol

برخی از هاست ها از پروتکل (proxy Address Resolution Protocol (ARP برای انتخاب یک روتر استفاده می کنند. هنگامی که یک هاست proxy ARP را اجرا می کند، به منظور دستیابی به آدرس IP هاستی که قصد ارتباط با آن را دارد، یک درخواست ARP ارسال می کند. فرض کنید روتر A در شبکه، از طرف هاستِ مقصد پاسخ می دهد و آدرس MAC اش را در اختیار می گذارد. به واسطه ی پروتکل ARP ، هاست مبدا با هاست راه دور به گونه ای برخورد می کند که گویی به همان سگمنت از شبکه متصل است. اگر روتر A از کار بیافتد، هاست مبدا به ارسال بسته ها به هاست مقصد از طریق آدرس MAC مربوط به روتر A ادامه می دهد، با آنکه این بسته ها به مقصدی ارسال نمی شوند و از بین می روند. شما می توانید منتظر بمانید تا پروتکل ARP ، آدرس MAC یک روتر دیگر بر روی همان سگمنت ،به فرض روتر B ، را به دست آورد. آدرس روتر B از طریق ارسال یک درخواستِ دیگر ARP یا راه اندازی مجددِ هاست مبدا برای ارسال درخواست ARP به دست می آید. از طرف دیگر برای مدت زمانی قابل توجه، هاست مبدا نمی تواند با هاست راه دور ارتباط برقرار کند، با وجود اینکه انتقال بسته هایی که پیش از این توسط روتر A ارسال می شدند از طریق روتر B میسر می شود.

Dynamic Routing Protocol

برخی از هاست ها یک پروتکل مسیریابی پویا همچون (Routing Information Protocol (RIP یا (Open Shortest Path First (OSPF را اجرا می کنند تا روترها را بیابند. نقطه ضعفِ پروتکل RIP، سرعتِ کُندِ آن برای به کارگیری تغییرات در توپولوژی است. اجرای یک پروتکل مسیریابی پویا بر روی هر هاست، به دلایلی ممکن است، عملی نباشد. که این دلایل شاملِ administrative overhead ، processing overhead ، مسائل امنیت یا عدم امکانِ پیاده سازی پروتکل بر روی برخی از پلتفرم ها می شود.

(ICMP Router Discovery Protocol (IRDP

به هنگام عدم دسترسی پذیری به یک مسیر، برخی از هاست های جدیدتر از IRDP برای یافتن روتری جدید استفاده می کنند. هاستی که IRDP را اجرا می کند به پیام های multicast دریافت شده از روتر پیش فرضِ خود گوش فرا می دهد و هنگامی که پس از مدتی پیام های hello را دریافت نکند، از یک روتر جایگزین بهره می برد.

Dynamic Host Configuration Protocol

پروتکل DHCP مکانیزمی را برای انتقال اطلاعات کانفیگ به هاست ها بر روی شبکه TCP/IP ارائه می دهد. این اطلاعات کانفیگ معمولا شامل آدرس IP و default gateway می شود. اگر default gateway از کار بیافتد، هیچ مکانیزمی برای تغییر به روتری جایگزین وجود ندارد.

عملیات HSRP

در بسیاری از هاست ها تشخیص پویا پشتیبانی نمی شود. بنا به دلایلی که پیشتر ذکر شد، اجرای یک مکانیزم تشخیص پویای روتر بر روی هر هاست از شبکه نیز ممکن است تحقق پذیر نباشد. در نتیجه پروتکل HSRP برای این هاست ها failover service را فراهم می کند.

با استفاده از HSRP ، مجموعه ای از روترها به صورت همزمان فعالیت می کنند تا به عنوان یک روتر مجازی واحد به هاست های موجود بر روی LAN نشان داده می شوند. این مجموعه به عنوان گروه HSRP یا گروه standby شناخته می شوند. یک روترِ برگزیده از این گروه مسئولیت ارسال بسته هایی را بر عهده دارد که هاست ها به روتر مجازی می فرستند. این روتر به عنوان Active router شناخته می شود و روتر دیگر به عنوان Standby router انتخاب می شود. هنگامی که روتر Active از کار بیافتد، روتر standby وظایفِ ارسال بسته را بر عهده می گیرد. با وجود آنکه تعداد دلخواهی از روترها پروتکل HSRP را می توانند اجرا نمایند، تنها روتر Active ، بسته هایی را ارسال می کند که به روتر مجازی فرستاده شده اند.

برای به حداقل رساندن ترافیک شبکه، به محض اینکه پروتکل فرآیند انتخاب را کامل کرد، تنها روترهای Active و standby پیام های HSRP را به صورت دوره ای می فرستند. اگر روتر Active از کار بیافتد، روتر standby به عنوان روتر Active فعال خواهد شد. اگر یک روتر standby از کار بیافتد یا به یک روتر Active تبدیل شود، سپس روتر دیگری به عنوان روتر standby انتخاب می شود.

بر روی یک LAN مشخص، چندین گروه standby همزمان می توانند حضور و یا همپوشانی داشته باشند. هر گروه standby یک روتر مجازی را شبیه سازی می کنند. روتری مشخص ممکن است در چندین گروه شرکت داشته باشد. در چنین مواقعی، روتر تایمر و وضعیت هر گروه را به صورت جداگانه نگهداری می کند.

هر گروه standby یک آدرس MAC و یک آدرس IP دارد.

ارتباطات در HSRP

با استفاده از پروتکل HSRP سه نوع از پیام های multicast میان دستگاه ها رد و بدل می شود:

Hello – پیام hello میان دستگاه های Active و Standby ارسال می شود (به صورت پیش فرض هر 3 ثانیه). اگر دستگاه Standby به مدت 10 ثانیه از سمت Active پیامی دریافت نکند، خودش نقش Active را بر عهده خواهد گرفت.

Resign – پیام resign از طرف روترِ active فرستاده می شود، هنگامی که این روتر قرار است آفلاین شود یا به دلایلی از نقش Active صرف نظر کند. این پیام به روتر Standby می گوید که برای نقش Active آماده شود.

Coup – پیام coup هنگامی استفاده می شود که روتر Standby می خواهد به عنوان روتر Active فعال شود (preemption).

وضعیت روترها در HSRP

روترها در پروتکل HSRP در یکی از وضعیت های زیر قرار می گیرند:

Active – حالتی است که ترافیک در حال ارسال است.

Init یا Disabled – حالتی است که روتر آماده نیست یا قادر به شرکت در فرآیند HSRP نیست.

Learn – حالتی است که هنوز آدرس IP مجازی تعیین نشده است و پیام hello از طرف روتر Active دیده نشده است.

Listen – حالتی است که یک روتر پیام های hello را دریافت می کند.

Speak – حالتی است که روتر پیام های hello را می فرستد و دریافت می کند.

Standby – حالتی است که روتر آماده می شود تا وظایف ارسال ترافیکِ مربوط به روتر Active را بر عهده بگیرد.

ویژگی های HSRP

Preemption

ویژگیِ Preemption در HSRP بلافاصله روتری با حداکثر اولویت را به عنوان روتر Active فعال می سازد. اولویت روتر در ابتدا از طریق مقدار priority تعیین می شود که توسط شما تنظیم شده است و سپس به واسطه آدرس IP . هرچه این مقدار بیشتر باشد، اولویت بالاتر است.

وقتی که یک روتر با اولویت بیشتر حق تقدم می یابد، یک پیام coup می فرستد. هنگامی که یک روتر Active با اولویتی کمتر پیامِ coup یا پیامِ hello را از یک روتر با اولویتی بالاتر دریافت کند، به وضعیت speak تغییر می کند و یک پیامِ resign می فرستد.

Preempt Delay

این ویژگی منجر خواهد شد که فرآیند preemption برای مدت زمانی قابل تنظیم به تعویق بیافتد، و در نتیجه روترِ با اولویت بالا اجازه خواهد یافت که پیش از دریافت نقشِ Active، جدول routing خود را پُر نماید.

Interface Tracking

این ویژگی به شما اجازه خواهد داد که اینترفیسی را بر روی روتر، برای نظارت بر فرآیند HSRP تعیین نمایید تا اولویت HSRP را برای گروهی معین تغییر دهد.

اگر line protocol مربوط به اینترفیس مشخص شده down شود، اولویت HSRP مربوط به این روتر کاهش یافته است. در نتیجه به روتر دیگری با اولویت بالاتر اجازه داده می شود تا Active شود. برای اینکه از Interafece Tracking در HSRP استفاده نمایید دستور زیر را به کار برید:

[Standby [group] track interface [priority

Multiple HSRP Group

ویژگی MHSRP به نسخه 10.3 از Cisco IOS اضافه شد. این ویژگی به اشتراک گذاری load و افزونگی در شبکه را در اختیار می گذارد. و اجازه خواهد داد که روترهای افزونه به طور کامل مورد بهره برداری قرار گیرند. در حالی که روتری در نقش Active ترافیکِ یک گروهِ HSRP را ارسال می کند، در همان حال در گروهی دیگر می تواند در وضعیت standby یا listen قرار بگیرد.

آدرس MAC و IP مجازی

آدرس IP مجازی توسط ادمین شبکه کانفیگ می شود. هاست آدرسِ IP مربوط به default gateway خود را برابر با این آدرس IP مجازی خواهد گذاشت و در این حالت روترِ Active به آن پاسخ خواهد داد. آدرس MAC مجازی بر طبق الگوی زیر ایجاد می شود:

##.0000.0C07.AC

بخشِ 0000.0C مربوط به شناسه OUI شرکت Cisco است. بخشِ 07.AC ،شناسه ی اعمال شده برای پروتکلِ HSRP است و ## شناسه ی گروه HSRP است که توسط ادمین شبکه کانفیگ می شود.

**************

برای پروتکل HSRP دو نسخه ارائه شده است که با توجه به نوع سوئیچ لایه 3 یا روتری که در اختیار دارید، می توانید یکی از این دو نسخه را استفاده نمایید. در زیر جدول تفاوت این دو نسخه آورده شده است.

| HSRPV1 | HSRPV2 | |

|---|---|---|

| Group Numbers | 0-255 | 0-4095 |

| Virtual MAC address | 0000.0c07.acXX (XX = group number) | 0000.0c9f.fxxx (XXX = group number) |

| Multicast Address | 224.0.0.2 | 224.0.0.102 |

برای تنظیمِ پروتکل HSRP بر روی سوئیچ سیسکو لایه 3 و روتر سیسکو می توانید از این لینک کمک بگیرید.